Cientos de miles de personas, millones, viven la vida de los otros: auscultando cada clic, cada llamada, cada banda magnética localizada en un sumario exponencial de ítems. No es un vicio de nuestro siglo, ya en tiempos del César la información era poder.

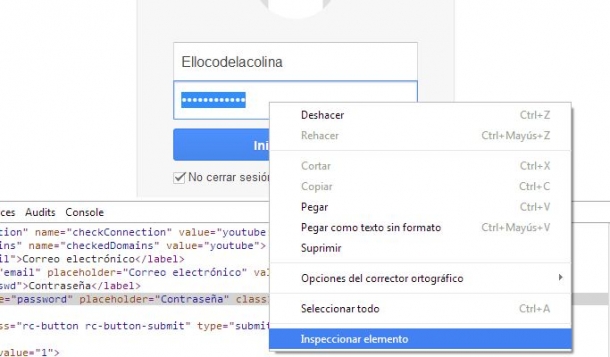

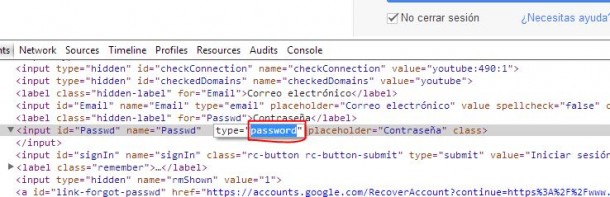

Achicando más la historia, basta releer la Guerra Fría o 1984. Entre los Irregulares de Baker Street –esa panda de pillastres que Sherlock Holmes tenía de informadores anónimos por las calles– y los ex compañeros de trabajo de Snowden, la velocidad de la tecnología y su inteligente acoplamiento a la comodidad cotidiana, su espíritu adaptativo, ergonómico, han sido un estimulante perfecto para anonadarse en el uso sin guardar distancias. Pero quién lee hoy los pliegos de condiciones si un breve clic en Aceptar nos resulta una oferta irrechazable. Se trata de avanzar rápidamente, inmediatez, inmediatez, entrar en juego. Es la inercia del niño, su curiosidad sin consideraciones. Por algún agujero (me pienso golpeando la torre de la CPU; juguetes para adultos llaman a algunos aparatos electrónicos) la tecnología nos vuelve primarios, nos expone.

A pesar de las evidencias más o menos impactantes de filtraciones sobre el rastreo que gobiernos y grandes corporaciones llevan a cabo sobre los ciudadanos, aun con lo flagrante que algo de ello puede resultar en los banners publicitarios que cada vez segmentan más la oferta y la ajustan al perfil del navegante, parece que estamos demasiado metidos como para salirnos del negocio. Ante esa tesitura general, aparente mezcla de relativismo, comodidad y urgencia, el cifrado de la Red se enarbola como un cortafuegos que preserve menos precariamente esa intimidad digital.

Expuestos a la intemperie de los bits, el encriptado de la información que algunas voces como la IETF(Internet Engineering Task Force) reclaman como opción por defecto para la totalidad del tráfico en Internet, podría mejorar el derecho a la intimidad de los internautas. Así se postula también la EFF (Electronic Founder Fundation), que desarrolla iniciativas en defensa de los derechos digitales de los ciudadanos, como la vigente campaña de presión a los proveedores tecnológicos para que se sumen al llamado cifrado de extremo a extremo con sus servicios, de manera que la información compartida sea más segura. (Ver, por ejemplo, la aplicación de mensajería instantánea Heml.is –helmis es secreto en sueco–, codesarrollada por uno de los creadores de The Pirate Bay).

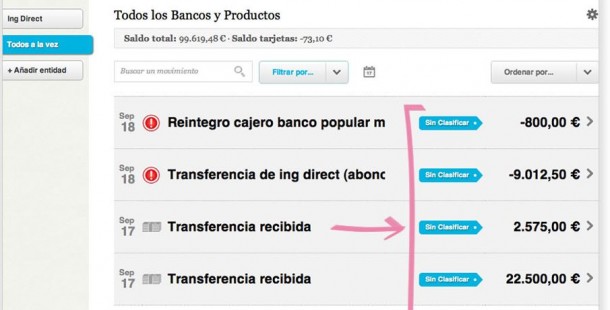

A raíz del desvelamiento del deplorable programa PRISM de la NSA, que monitorizaba hasta la náusea la actividad de los ciudadanos interviniendo y espiando las conexiones entre centros de datos a diestro y siniestro, llamadas, correos, infinidad de movimientos digitales, parece que algunas de esas empresas “violadas” han tomado medidas al respecto, como puede leerse en la web de EFF. Pero que el Estado no deba acceder arbitrariamente a esa información significaría también que esas empresas se deben a un uso restringido, responsable, de la misma, de manera que entre clientes y proveedores del servicio exista asimismo un espacio personal inexpugnable, y donde el mercadeo o tráfico con esos datos resulte tan despreciable como punible.

Dentro de este encriptado a futuro que pretende impermeabilizar la información en línea, mantenerla inmune a la injerencia de terceros –sean éstos particulares o todo un aparato de Estado–, resulta deslumbrante y casi mágico el sistema conocido como criptografía cuántica, que extrapola principios de la mecánica cuántica al cifrado de mensajes. A partir de fotones polarizados, que determinan la clave del encriptado, se transmiten los paquetes de información por cables de fibra óptica. La genialidad (y prácticamente invulnerabilidad) del sistema es que como sucede en los procesos cuánticos, la mera medición (observación = injerencia) altera el propio sistema, de manera que si un tercero intercepta esa información, ésta se “desordenaría” volviéndose inútil: un mecanismo natural, amparado en las leyes físicas, de autodestrucción. Observar altera lo observado. Una forma de inviolabilidad, de comunicación segura que, según apunta Andrew Shields, jefe del Grupo de Información Cuántica de Toshiba Research Europe, no podría superarse desde la computación o la ingeniería, por más que éstas despunten en el futuro. Pero a pesar de su potencial infalibilidad, su puesta en funcionamiento a gran escala es una piedra contra el cielo todavía. Por otra parte, una impunidad luminosa para los canallas.

Se hacen inolvidables, extremadamente vigentes, aquellas palabras del creador de 2001: Odisea en el espacio: “una tecnología lo suficientemente avanzada es indistinguible de la magia.”